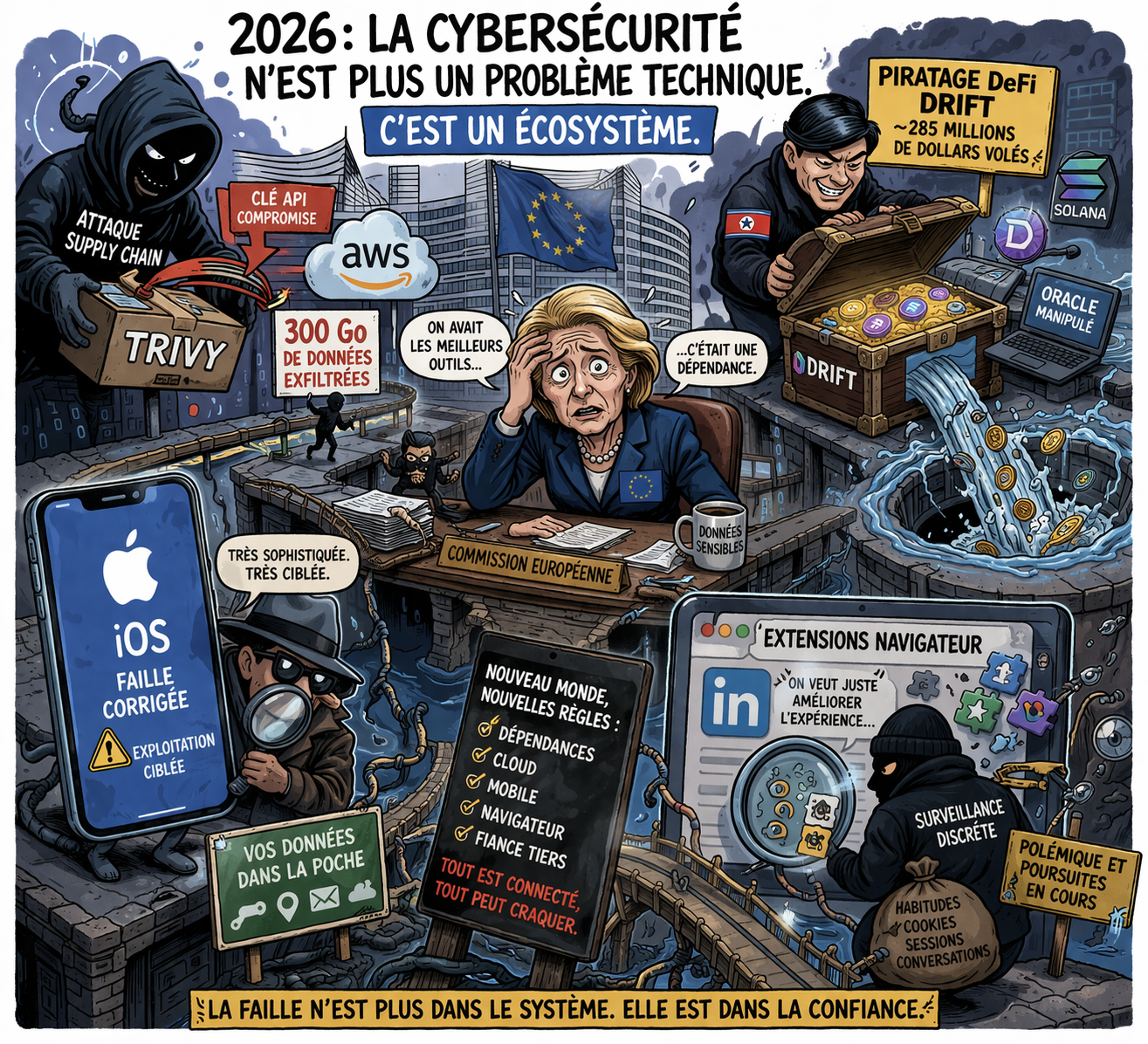

Attaque supply chain à la Commission européenne, hack DeFi de Drift, failles iOS et polémique sur les extensions LinkedIn : pourquoi la multiplication des incidents majeurs montre que la cybersécurité de 2026 est devenue une crise systémique. … Read More

#RiskManagement

NIS2, DORA, CRA : en 2026, la cybersécurité devient une affaire de direction générale

NIS2, DORA, CRA : pourquoi la cybersécurité devient en 2026 un sujet stratégique de COMEX, de gouvernance et de responsabilité des dirigeants. … Read More

Sortir d’une crise projet : comment récupérer un programme en dérive

Un programme ne “tombe” pas en crise d’un coup. Il glisse. Il se met à prendre du retard sans que personne ne veuille le nommer. Les comités se multiplient, les slides se polissent, les statuts deviennent des romans. On parle … Read More

IA en entreprise : gouverner vite (et bien) avant que ça parte dans tous les sens

L’IA arrive toujours par la porte de service Dans la plupart des entreprises, l’IA n’entre pas par un comité stratégique. Elle entre par un fichier Excel qu’on “améliore” avec un assistant, par un commercial qui génère des mails, par un … Read More

Shadow IT, SaaS sauvage et cartes bleues corporate : comment reprendre le contrôle sans braquer les métiers

Dans beaucoup d’entreprises, la scène est devenue banale. Un manager a “résolu” un problème en 20 minutes : un outil SaaS signé à la carte bleue corporate, un espace de stockage ouvert “juste pour l’équipe”, une plateforme d’automatisation connectée à … Read More

La meilleure arme d’un DSI de transition : simplifier la décision

Dans une entreprise en transformation, le chaos ne vient pas seulement des incidents, des retards ou des budgets. Il vient d’un phénomène plus sournois : l’indécision organisée. Trop de comités, trop d’avis, trop de “ça dépend”, trop de solutions possibles, … Read More

Cyber en transition : 7 décisions difficiles que personne n’ose prendre

Dans une mission de management de transition, la cybersécurité arrive rarement au bon moment. Elle surgit quand tout brûle déjà : incidents récurrents, dette technique, équipes fatiguées, projets en dérive, fournisseurs en roue libre, et parfois une direction qui veut … Read More

Cybersécurité : pourquoi le maillon faible n’est plus l’utilisateur… mais le comité de direction

Pendant des années, le discours dominant en cybersécurité pointait un coupable unique : l’utilisateur. On l’accusait de cliquer sur des liens douteux, de réutiliser ses mots de passe, de contourner les procédures, ou de brancher des clés USB trouvées dans … Read More

Mettre en place un SOC/GOC sans ruiner l’entreprise : le minimum vital pour dormir la nuit

Dans un monde où les cyberattaques ne frappent plus seulement les multinationales mais désormais les PME, les collectivités et même les associations, la question n’est plus de savoir si une organisation sera visée, mais quand. Face à cette réalité, les … Read More