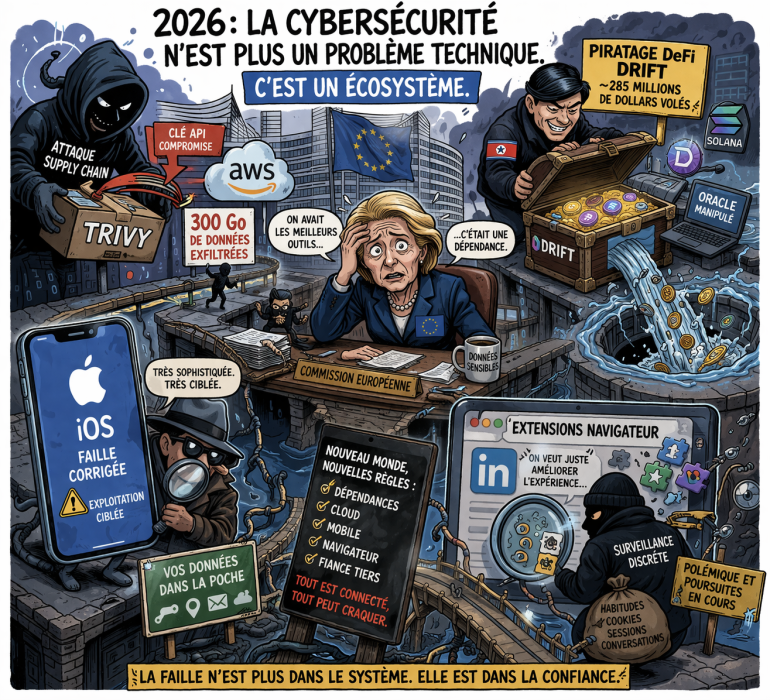

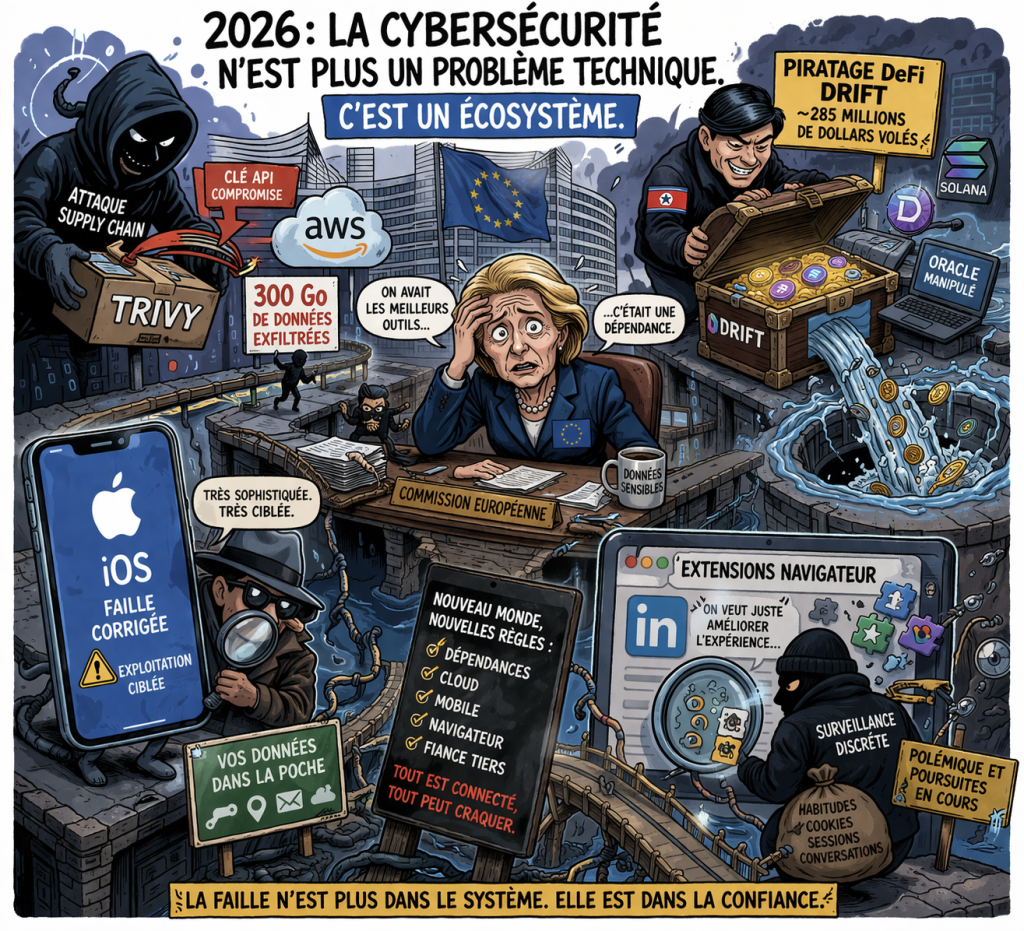

Ce n’est plus une succession d’incidents isolés. C’est une bascule. En l’espace de quelques jours, l’actualité cyber a empilé des signaux que beaucoup d’entreprises préfèrent encore traiter séparément : une attaque supply chain ayant touché la Commission européenne via l’écosystème Trivy et son infrastructure AWS, un piratage massif du protocole DeFi Drift estimé à environ 280 à 285 millions de dollars, des failles iOS corrigées par Apple après des indices d’exploitation ciblée, et une vive controverse autour d’allégations de surveillance d’extensions de navigateur liées à LinkedIn. Pris ensemble, ces événements racontent une seule histoire : la surface d’attaque moderne n’est plus l’entreprise seule, mais tout son environnement logiciel, cloud, mobile, web et partenaire.

L’affaire de la Commission européenne est sans doute la plus symbolique. Selon les informations publiées ces derniers jours, la compromission serait liée à une attaque supply chain autour de Trivy, qui aurait permis l’utilisation d’une clé API compromise pour accéder à un environnement AWS lié à la plateforme Europa.eu. SecurityWeek a rapporté que plus de 300 Go de données avaient été dérobés, tandis que The Record indiquait que les responsables cyber de la Commission ont détecté le 24 mars 2026 des signes de mésusage d’API Amazon, une potentielle compromission de compte et une hausse anormale du trafic réseau. L’intérêt de cette affaire n’est pas seulement institutionnel. Il rappelle qu’aujourd’hui, un outil de sécurité ou de développement compromis peut devenir le cheval de Troie d’organisations pourtant très protégées.

Le plus inquiétant est ailleurs : cette attaque n’a pas visé en premier lieu un pare-feu mal configuré ou un mot de passe faible, mais la chaîne de confiance elle-même. La supply chain n’est plus un risque théorique de conférence. Elle est devenue une arme de rendement. Quand un attaquant infiltre une dépendance, un package, un outil d’analyse ou un composant de build, il ne compromet pas une cible. Il en ouvre potentiellement des dizaines, parfois des centaines. L’idée classique selon laquelle une organisation peut se défendre seule avec ses outils internes devient alors insuffisante. On ne protège plus seulement un système d’information. On tente de surveiller un écosystème mouvant de bibliothèques, de services cloud, d’identités machine et de secrets techniques.

Le piratage de Drift pousse cette logique encore plus loin, dans un univers où la finance, le code et la vitesse de propagation ne font plus qu’un. D’après The Block, l’exploit sur Drift, protocole DeFi de l’écosystème Solana, a été évalué à environ 280 millions de dollars et attribué par l’entreprise à une opération de social engineering de six mois menée par des acteurs soupçonnés d’être liés à la Corée du Nord. Decrypt a ensuite évoqué un montant de 285 millions de dollars et décrit l’incident comme le plus grand hack DeFi de 2026 à ce stade, ainsi que le deuxième plus grave incident de l’histoire de Solana après Wormhole. Nous ne sommes plus dans le cliché du hacker solitaire. Nous sommes dans celui d’opérations longues, patientes, documentées, parfois quasi industrielles.

Le monde DeFi aime se présenter comme transparent parce qu’il est on-chain. Cette transparence est réelle, mais elle n’empêche ni la manipulation, ni la vitesse, ni la perte. Selon les éléments rapportés par Decrypt, les attaquants auraient exploité un faux token, manipulé des oracles et utilisé des transactions pré-signées pour drainer des coffres en quelques minutes. Voilà le paradoxe contemporain : plus un système est automatisé, programmable et interconnecté, plus l’erreur locale peut prendre une ampleur systémique. La sophistication ne réduit pas mécaniquement le risque. Elle change seulement la forme de la catastrophe.

L’alerte côté Apple confirme un autre déplacement majeur : le terminal mobile n’est plus seulement un objet personnel, c’est un point d’entrée stratégique. Dans sa documentation de sécurité pour iOS 26.2 et iPadOS 26.2, Apple indique être au courant de rapports selon lesquels certaines failles WebKit auraient pu être exploitées dans une attaque « extrêmement sophistiquée » visant des individus spécifiquement ciblés sur des versions antérieures à iOS 26. Plus récemment, Apple a aussi publié les correctifs de sécurité d’iOS 26.4 et continue d’alimenter un rythme soutenu de mises à jour sur iOS 26.x, signe que la pression offensive sur l’écosystème mobile reste élevée.

Cette réalité change profondément la doctrine de sécurité des entreprises. Pendant longtemps, le poste de travail critique était l’ordinateur portable du salarié. Désormais, le smartphone de direction, l’iPhone du cadre voyageur, l’iPad du décideur, ou l’appareil personnel connecté à des applications métier deviennent des points de friction majeurs. Le mobile concentre identité, messagerie, authentification multifacteur, accès cloud, applications SaaS et données sensibles. Lorsqu’une faille mobile bascule dans la catégorie de l’exploitation ciblée, ce n’est pas un sujet technique annexe. C’est une question de gouvernance.

L’épisode des extensions et de LinkedIn ajoute une autre couche, plus diffuse mais tout aussi significative. Ars Technica a rapporté ces dernières heures une controverse autour d’allégations selon lesquelles LinkedIn aurait scanné les extensions installées dans le navigateur de certains utilisateurs, affaire désormais accompagnée de contestations et de procédures. Dans le même temps, plusieurs enquêtes de sécurité ont montré en 2026 que l’univers des extensions Chrome et Edge est devenu un territoire idéal pour l’espionnage, l’exfiltration de données, le vol d’informations de navigation, voire la récupération de conversations ou de jetons d’authentification liés à des outils d’IA. SecurityWeek a notamment évoqué plus de 300 extensions malveillantes ou intrusives découvertes récemment, tandis qu’un autre rapport faisait état d’extensions capables de voler des conversations ChatGPT.

Ce point est décisif car il brise une illusion tenace : beaucoup d’organisations sécurisent le cœur de leur SI mais laissent leurs navigateurs devenir des marchés parallèles de confiance molle. Or le navigateur moderne est déjà un poste de travail à part entière. On y ouvre le CRM, la messagerie, les outils RH, la finance, les dashboards, la documentation et de plus en plus les assistants IA. Ajouter une extension, c’est parfois ajouter un observateur permanent au-dessus de l’activité métier. L’entreprise croit acheter un gain de confort. Elle installe parfois un agent de collecte.

Ce que relient tous ces événements, ce n’est pas simplement la cybercriminalité. C’est la disparition progressive des frontières simples. La menace ne se situe plus seulement à l’extérieur du réseau. Elle se niche dans le fournisseur de dépendances, dans la marketplace d’extensions, dans le terminal mobile, dans le protocole financier automatisé, dans le compte cloud secondaire, dans la clé API oubliée, dans le partenaire choisi pour aller plus vite. En clair, la sécurité n’est plus seulement une discipline de fortification. Elle devient une discipline de maîtrise des dépendances.

Les directions générales devraient y voir un message simple. Le risque cyber n’augmente pas seulement parce que les attaquants sont meilleurs. Il augmente parce que les organisations se sont rendues extraordinairement dépendantes de couches techniques qu’elles ne pilotent qu’en partie. On externalise, on intègre, on automatise, on connecte, on accélère. Puis on s’étonne qu’un composant tiers, une extension anodine ou un protocole mal défendu suffisent à faire vaciller des opérations essentielles. Le sujet n’est donc plus seulement la protection. C’est la capacité à savoir sur quoi repose réellement son fonctionnement.

Il faut donc cesser de parler cybersécurité comme d’un silo. La vraie question de 2026 est celle-ci : une organisation sait-elle encore cartographier sa confiance numérique ? Sait-elle quelles dépendances elle accepte, quelles extensions elle tolère, quels prestataires elle autorise, quelles identités machine elle surveille, quels terminaux mobiles elle met à jour, quels secrets cloud elle révoque, et dans quels délais elle peut reconfigurer son exposition après un incident ? Les entreprises qui ne savent pas répondre vite à ces questions n’ont pas seulement un problème de sécurité. Elles ont un problème de commandement.

La leçon de cette séquence est brutale mais utile. L’incident majeur de demain ne ressemblera pas forcément à une attaque spectaculaire contre un datacenter. Il pourra commencer dans un package, un plugin, un navigateur, un smartphone, une dépendance open source, une place de marché logicielle ou une opération de social engineering menée avec patience. Ce qui change d’échelle, ce n’est pas seulement le nombre des attaques. C’est la banalisation de leur point d’entrée. Et c’est précisément cela qui doit inquiéter les entreprises, les administrations et les régulateurs : l’attaque moderne ne force plus toujours la porte. Très souvent, elle entre par ce qu’on a déjà laissé s’installer

En savoir plus sur GDL T&C

Subscribe to get the latest posts sent to your email.