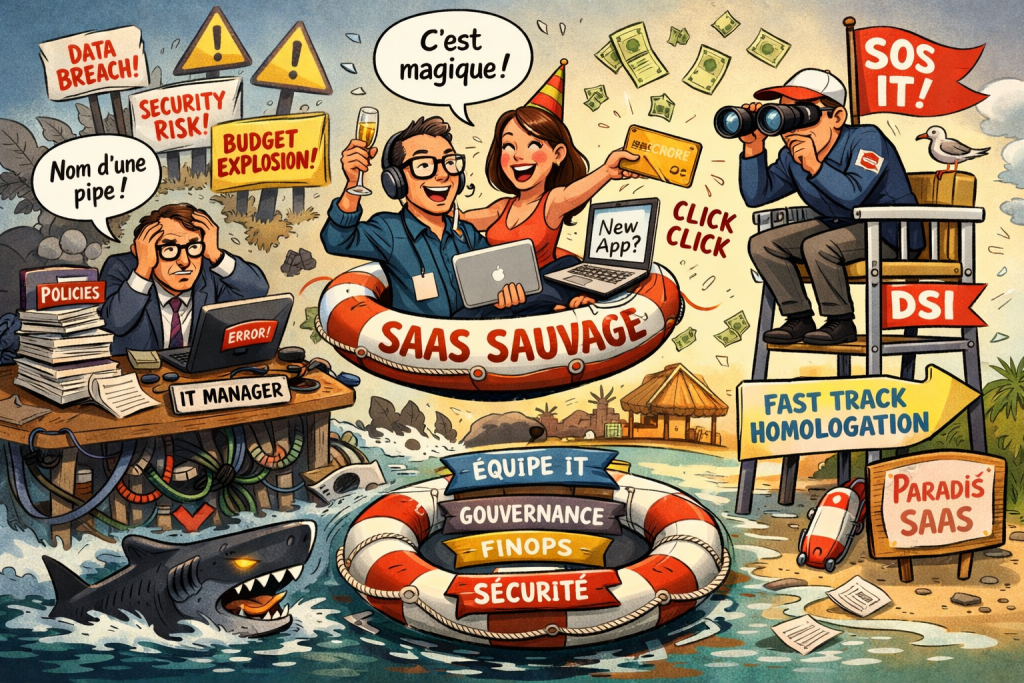

Dans beaucoup d’entreprises, la scène est devenue banale. Un manager a “résolu” un problème en 20 minutes : un outil SaaS signé à la carte bleue corporate, un espace de stockage ouvert “juste pour l’équipe”, une plateforme d’automatisation connectée à des données clients via un simple connecteur. Quand l’IT s’en rend compte, l’outil est déjà adopté, les process ont changé, les données circulent, et le “retour en arrière” ressemble à une punition.

Le Shadow IT n’est pas un caprice. C’est souvent le symptôme d’un système qui ne répond plus assez vite. La vraie question n’est pas “comment l’interdire”, mais “comment reprendre le contrôle sans casser l’élan des métiers”. La réponse tient en une gouvernance moderne : des garde-fous simples, une trajectoire d’accompagnement, et une discipline financière et sécurité (FinOps + SecOps) qui n’a pas besoin d’être bureaucratique.

Le Shadow IT, ce n’est pas “contre l’IT” : c’est “sans l’IT”

Le SaaS sauvage apparaît rarement par goût de la transgression. Il naît quand les métiers ont une pression directe : vendre, livrer, recruter, produire. Ils veulent une solution maintenant, pas un comité dans trois semaines. Ajoutez à cela des interfaces d’achat simplissimes, des essais gratuits, des plans “Team” à 30€ par mois, et vous obtenez un marché parallèle : rapide, efficace, invisible.

La carte bleue corporate a accéléré le phénomène. Là où il fallait autrefois un bon de commande, un fournisseur référencé et un circuit achats, il suffit d’un email et d’un plafond de paiement. Résultat : un portefeuille SaaS éclaté, des doublons, une facture mensuelle difficile à lire, et des zones grises sur la conformité.

Les risques sont connus… mais mal “vendus”

Côté IT, la réaction classique est alarmiste : sécurité, RGPD, fuite de données, dépendance fournisseur, interruption de service. Tout cela est vrai. Mais mal présenté, ce discours se retourne contre son auteur : les métiers entendent “vous allez perdre votre outil”, donc “vous allez perdre du temps”, donc “vous allez rater vos objectifs”.

Les risques majeurs se regroupent pourtant en quatre catégories très concrètes :

- Données : qui accède à quoi, où sont stockées les données, comment les supprimer, comment répondre à un incident ou à une demande d’accès.

- Identités : comptes partagés, mots de passe, absence de SSO/MFA, départs non révoqués.

- Intégrations : connecteurs OAuth ouverts à des applications inconnues, automatisations qui “aspirent” trop de données, droits excessifs.

- Coûts : abonnements dispersés, licences dormantes, montée en gamme non maîtrisée, frais “par usage” (API, stockage, tokens, egress).

Le point clé : ces risques se gèrent mieux en rendant la voie officielle plus simple, pas en transformant l’IT en police.

Reprendre le contrôle, c’est d’abord changer de posture

La posture gagnante ressemble à celle d’un DSI “plateforme” : vous ne vous battez pas contre les métiers, vous leur fournissez un cadre dans lequel ils peuvent aller vite, en sécurité, avec visibilité.

Trois principes aident à tenir cette ligne :

- Accompagner avant d’interdire : on régularise, on sécurise, on industrialise.

- Réduire la friction : si le chemin conforme prend 2 jours et le chemin sauvage 10 minutes, le sauvage gagnera toujours.

- Mesurer, puis agir : sans inventaire, on fait de la politique. Avec des données, on fait du pilotage.

Le plan en 90 jours : simple, visible, efficace

Il existe une manière pragmatique de reprendre la main sans conflit frontal.

Mettre en place un inventaire “sans chasse aux sorcières”

Commencez par capter ce qui existe déjà : dépenses cartes corporate, factures fournisseurs, logs proxy/DNS, intégrations OAuth (Microsoft/Google), inventaire des extensions navigateur si possible. L’objectif n’est pas de sanctionner, mais de cartographier.

Très vite, vous verrez apparaître :

- les outils critiques (utilisés partout),

- les outils redondants (3 solutions pour le même besoin),

- les outils risqués (données sensibles, accès externe, intégrations larges),

- les “petites” dépenses qui, additionnées, font une ligne budgétaire massive.

Classer les SaaS en trois zones : vert, orange, rouge

Pas besoin d’une matrice compliquée. Une classification lisible suffit.

- Vert : outils à faible risque, sans données sensibles, avec SSO possible, contrat standard acceptable. Procédure de validation légère.

- Orange : données métier sensibles, intégrations, forte dépendance. Validation IT + sécurité + achats, mais en délai court.

- Rouge : non conforme (hébergement, clauses, absence de contrôle d’accès), usage interdit ou à sortir dans un délai défini.

Cette “signalétique” change tout : les métiers comprennent qu’il existe une voie rapide… et qu’elle est officielle.

Lancer un “fast track” d’homologation SaaS

C’est le cœur du dispositif : un circuit court, public, avec des SLA clairs.

Exemple de promesse :

- Vert : décision en 48h

- Orange : décision en 10 jours

- Rouge : décision immédiate + plan de remplacement

Le secret : standardiser les questions. Une fiche unique, simple, que le métier peut remplir :

- type de données,

- utilisateurs,

- besoins d’intégration,

- exigences de conformité,

- budget estimé,

- alternatives internes.

Le trio gagnant : gouvernance, FinOps, sécurité

Gouvernance : un catalogue, pas une jungle

Plutôt que d’empiler des interdictions, construisez un catalogue de services :

- outils “pré-approuvés” par usage (CRM, emailing, gestion projet, support, signature électronique, etc.),

- guidelines de configuration (SSO/MFA, groupes, rôles, rétention),

- modèles de contrats et clauses minimales,

- processus d’entrée et de sortie (onboarding/offboarding).

Quand le catalogue est bien fait, il devient une réponse immédiate : “Tu as besoin de ça ? Voilà l’outil approuvé + le mode d’emploi”.

FinOps : rendre les coûts visibles et discutables

Le Shadow IT prospère parce que le coût est fragmenté. FinOps remet de l’ordre non pas en coupant, mais en éclairant.

Trois actions à fort impact :

- Tagging / refacturation : chaque abonnement doit avoir un owner, un centre de coût, un usage.

- Chasse aux licences dormantes : un reporting mensuel simple (utilisateurs actifs vs licences payées).

- Politique d’achat : pas de renouvellement tacite sans revue, plafonds sur les plans “par usage”, alertes sur dépassements.

Le meilleur argument FinOps côté métier n’est pas “vous dépensez trop”, c’est “on peut financer un vrai besoin si on arrête de payer du vide”.

Sécurité : des garde-fous automatiques

La sécurité moderne doit être “invisible” quand tout va bien, et “bloquante” seulement quand c’est nécessaire.

Les garde-fous essentiels :

- SSO obligatoire dès qu’un outil dépasse un seuil (ex. 10 utilisateurs) ou touche des données sensibles.

- MFA obligatoire pour tout accès externe.

- Gestion des droits : pas de comptes partagés, rôles minimaux, audit trimestriel.

- Contrôle des intégrations OAuth : approuver les applications, limiter les scopes, révoquer les connecteurs à risque.

- Journalisation : logs d’accès, export, admin, et conservation alignée avec les exigences internes.

Vous n’empêcherez pas tout. En revanche, vous pouvez rendre l’écosystème beaucoup plus résilient.

La carte bleue corporate : le levier le plus sensible

Interdire la carte bleue est tentant, mais souvent contre-productif. L’approche pragmatique consiste à encadrer.

Une politique efficace ressemble à ceci :

- seuil de dépense mensuel par équipe,

- obligation de déclarer tout abonnement SaaS récurrent,

- blocage des catégories risquées (ex. stockage non approuvé, VPN douteux, services d’anonymisation),

- passage automatique en circuit achats/IT au-dessus d’un montant ou d’un niveau de risque,

- “régularisation” : l’IT ne punit pas l’achat initial, mais exige mise en conformité sous délai.

Le message doit être clair : “Vous pouvez aller vite, mais vous ne pouvez pas être invisible.”

Le facteur humain : donner une victoire aux métiers

Si vous voulez éviter la guerre, offrez une victoire rapide aux équipes opérationnelles.

Un exemple qui marche souvent :

- l’IT reprend l’outil SaaS déjà adopté,

- active le SSO,

- sécurise les rôles,

- négocie un meilleur plan tarifaire,

- met en place un support minimum et une procédure de sortie,

- et… annonce publiquement que l’outil devient “officiel”.

Le métier se sent respecté. L’IT reprend la main. Et l’entreprise gagne en maturité.

Reprendre le contrôle, ce n’est pas “tout centraliser”

Le fantasme d’un SI entièrement maîtrisé, homogène, sans outils périphériques, est rarement réaliste. Les entreprises performantes acceptent une part de SaaS décentralisé, mais elles exigent deux choses : visibilité et responsabilité.

La phrase qui résume une stratégie efficace :

“On ne bloque pas l’innovation ; on la rend gouvernable.”

À la fin, l’enjeu n’est pas technologique. C’est un contrat de confiance entre IT et métiers, où la conformité devient un accélérateur au lieu d’être un frein. Si vous réussissez ce basculement, le Shadow IT cesse d’être une menace : il devient un signal, un radar, un moteur d’amélioration continue du service rendu.

En savoir plus sur GDL T&C

Subscribe to get the latest posts sent to your email.