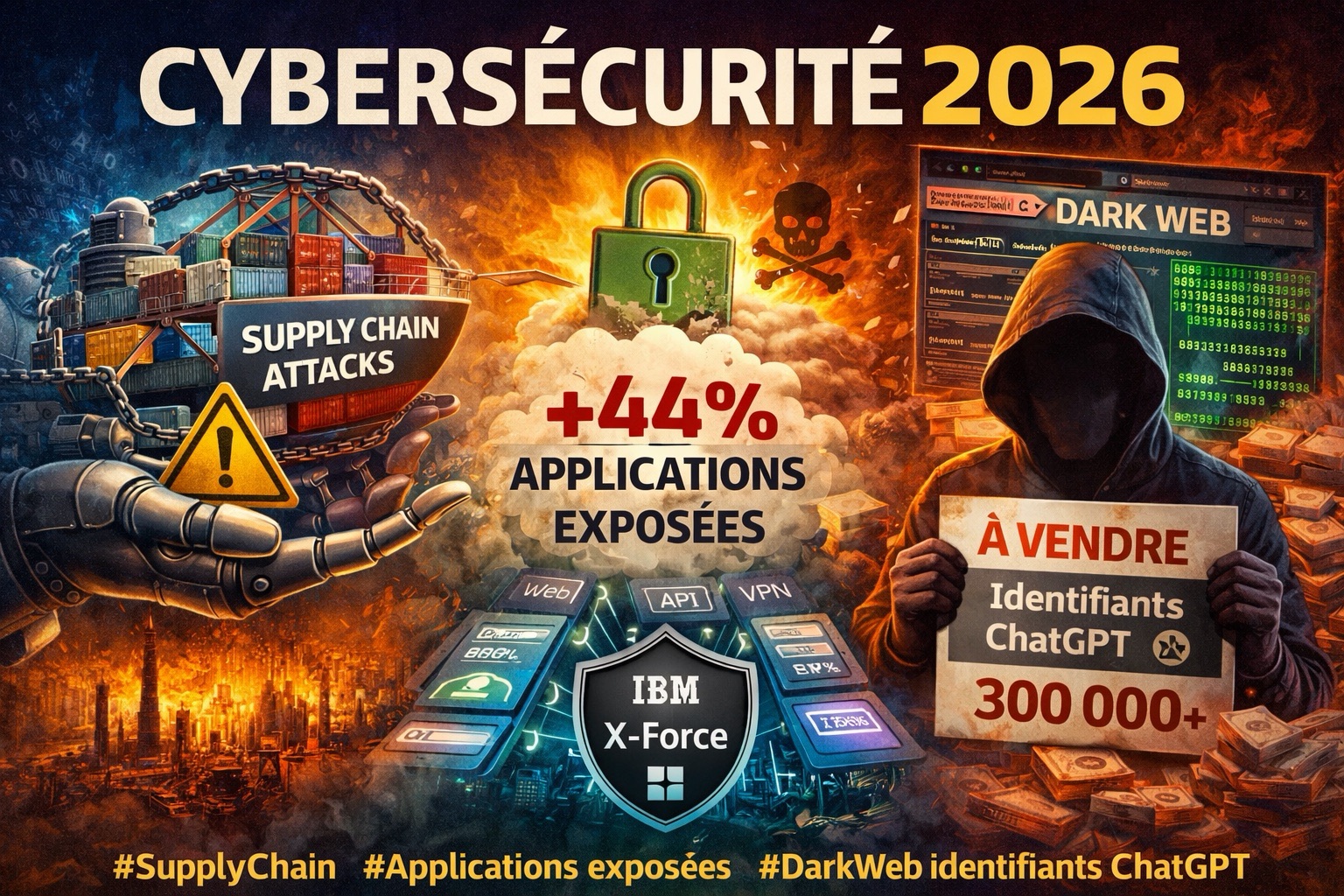

Cybersécurité 2026 : IBM alerte sur l’explosion des attaques supply chain, la hausse de 44 % de l’exploitation des applications exposées sur Internet et la vente de plus de 300 000 identifiants ChatGPT sur le dark web. Une analyse des nouvelles priorités des cybercriminels. … Read More

#Vulnérabilités

Cyber en transition : 7 décisions difficiles que personne n’ose prendre

Dans une mission de management de transition, la cybersécurité arrive rarement au bon moment. Elle surgit quand tout brûle déjà : incidents récurrents, dette technique, équipes fatiguées, projets en dérive, fournisseurs en roue libre, et parfois une direction qui veut … Read More

Tags: #Bastion, #CISO, #Cybersécurité, #DSI, #EDR, #GouvernanceIT, #IncidentResponse, #ITSM, #ManagementDeTransition, #MFA, #Patching, #PCA, #PRA, #PrivilegedAccessManagement, #Ransomware, #Résilience, #RiskManagement, #Sauvegarde, #SécuritéInformatique, #SegmentationReseau, #SOC, #TransformationDigitale, #Vulnérabilités, #ZeroTrust

Les failles de sécurité les plus courantes et comment les éliminer immédiatement

euvent devenir les victimes de ces attaques en cliquant sur un lien malveillant ou en divulguant involontairement des informations sensibles. La meilleure défense contre cette vulnérabilité reste la sensibilisation continue des utilisateurs. Des formations régulières, des simulations de phishing, et … Read More