#Cybersécurité, #Cybersecurité2026, #ANSSI, #RisqueCyber, #CriseCyber, #DSI, #CTO, #RSSI, #GouvernanceIT, #RésilienceNumérique, #TransformationDigitale, #SécuritéDesSystèmes, #GestionDeCrise, #ContinuitéDActivité, #SouverainetéNumérique, #Cybermenace, #Ransomware, #Phishing, #EspionnageNumérique, #DirectionGénérale … Read More

Articles Cybersécurité

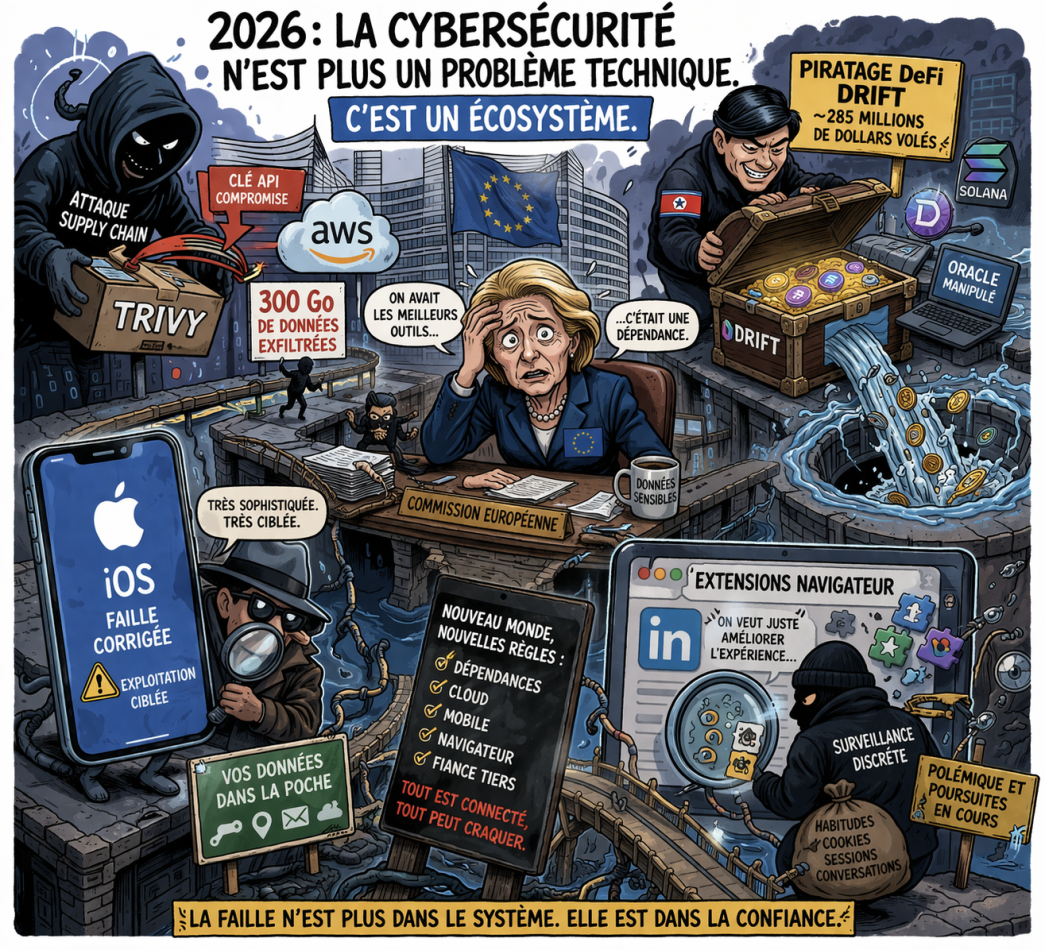

Multiplication d’incidents majeurs : l’année où la cybersécurité a changé d’échelle

Attaque supply chain à la Commission européenne, hack DeFi de Drift, failles iOS et polémique sur les extensions LinkedIn : pourquoi la multiplication des incidents majeurs montre que la cybersécurité de 2026 est devenue une crise systémique. … Read More

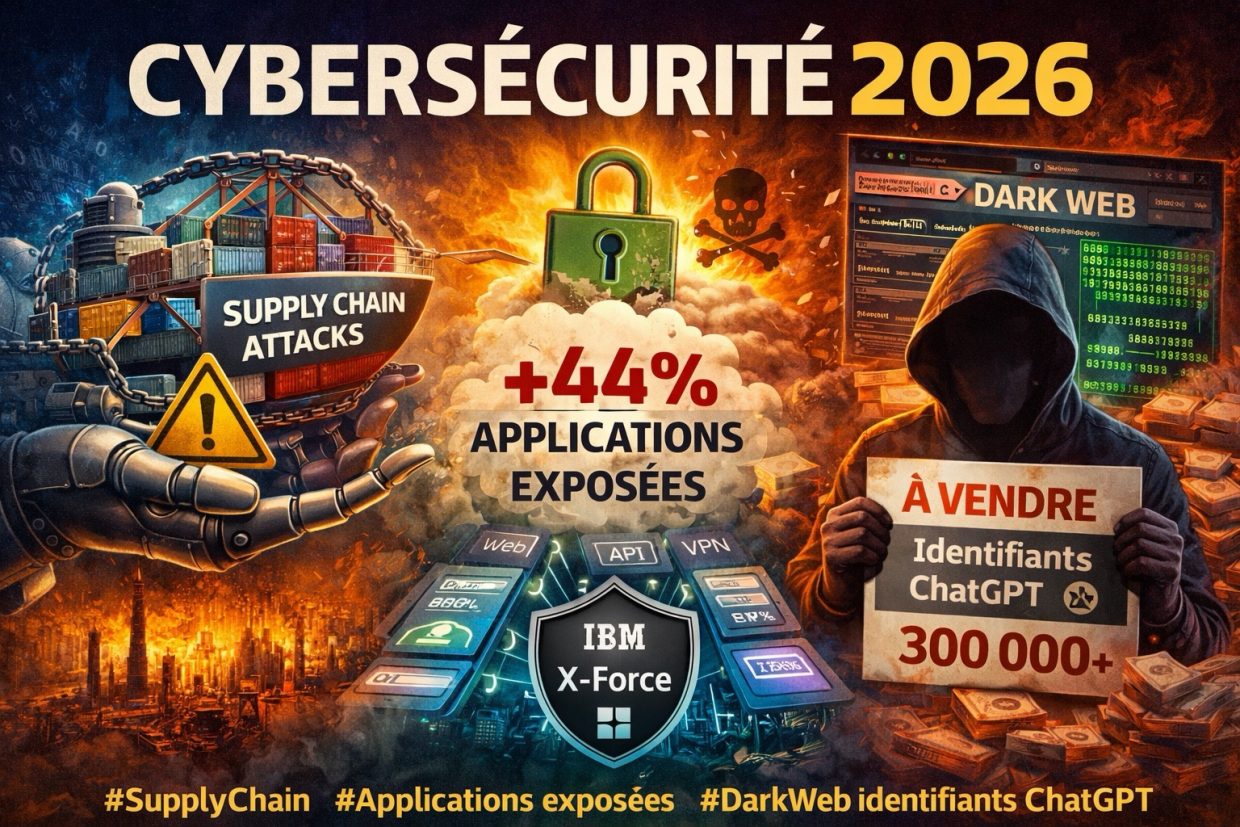

Cybersécurité 2026 : pourquoi les attaquants frappent là où l’entreprise est la plus exposée

Cybersécurité 2026 : IBM alerte sur l’explosion des attaques supply chain, la hausse de 44 % de l’exploitation des applications exposées sur Internet et la vente de plus de 300 000 identifiants ChatGPT sur le dark web. Une analyse des nouvelles priorités des cybercriminels. … Read More

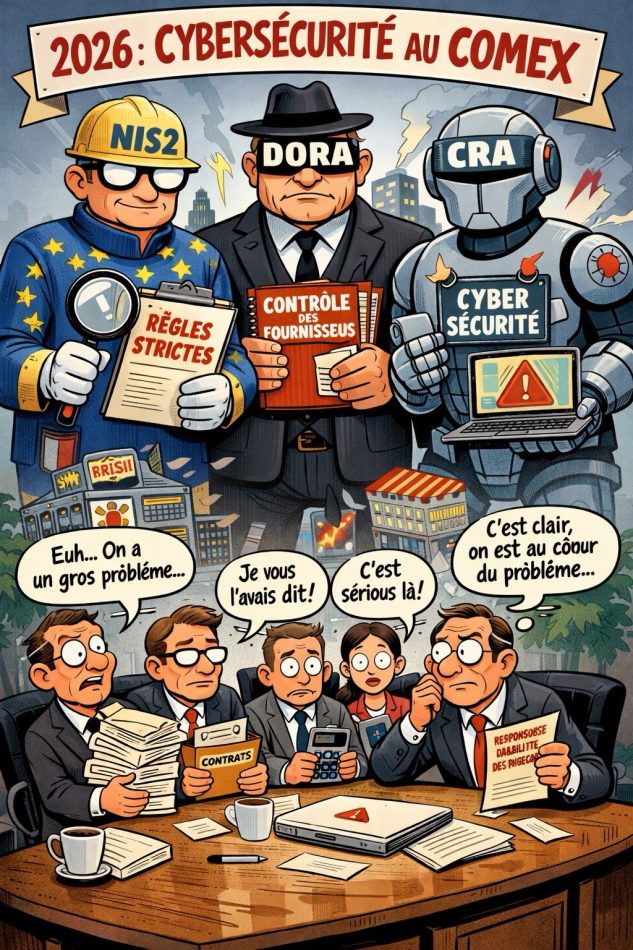

NIS2, DORA, CRA : en 2026, la cybersécurité devient une affaire de direction générale

NIS2, DORA, CRA : pourquoi la cybersécurité devient en 2026 un sujet stratégique de COMEX, de gouvernance et de responsabilité des dirigeants. … Read More

La France sous le feu des cyberattaques : quand nos données deviennent des cibles de guerre

IA générative, cyberespionnage chinois, ransomware : la France face à une vague d’attaques sans précédent. … Read More

Cyber en transition : 7 décisions difficiles que personne n’ose prendre

Dans une mission de management de transition, la cybersécurité arrive rarement au bon moment. Elle surgit quand tout brûle déjà : incidents récurrents, dette technique, équipes fatiguées, projets en dérive, fournisseurs en roue libre, et parfois une direction qui veut … Read More

2026 : les grands défis IT qui vont décider du sort des entreprises (et ce que ça change pour les managers de transition)

2026 s’ouvre sur une sensation paradoxale dans beaucoup d’organisations : tout le monde parle d’accélérer, mais les systèmes, eux, demandent d’être stabilisés. Les directions générales veulent des résultats visibles, des délais courts, des coûts sous contrôle, et une exécution sans … Read More

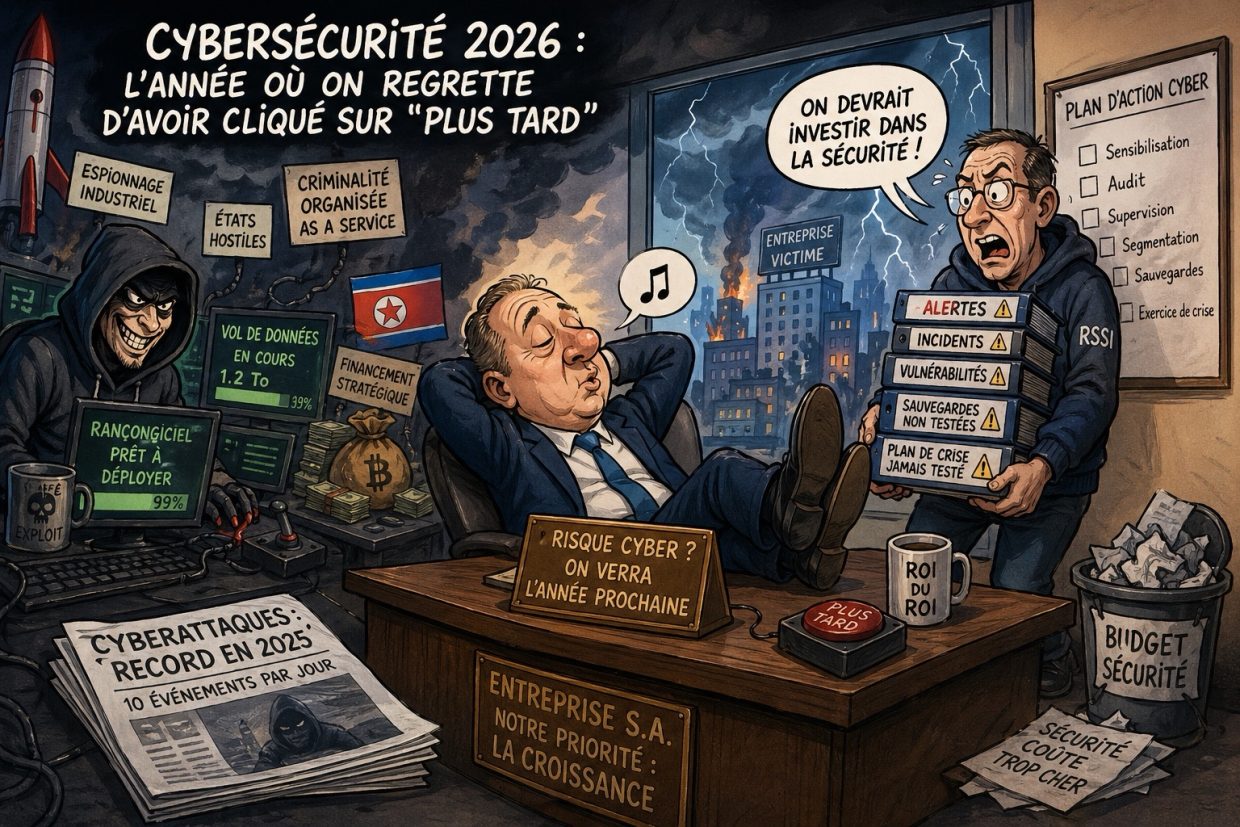

Cybersécurité : les entreprises sur le fil du rasoir

Jamais les entreprises n’ont autant parlé de cybersécurité.

Jamais elles n’ont été aussi vulnérables.

… Read More

Cybersécurité : pourquoi le maillon faible n’est plus l’utilisateur… mais le comité de direction

Pendant des années, le discours dominant en cybersécurité pointait un coupable unique : l’utilisateur. On l’accusait de cliquer sur des liens douteux, de réutiliser ses mots de passe, de contourner les procédures, ou de brancher des clés USB trouvées dans … Read More

Mettre en place un SOC/GOC sans ruiner l’entreprise : le minimum vital pour dormir la nuit

Dans un monde où les cyberattaques ne frappent plus seulement les multinationales mais désormais les PME, les collectivités et même les associations, la question n’est plus de savoir si une organisation sera visée, mais quand. Face à cette réalité, les … Read More