Il y a quelques années encore, la cybersécurité pouvait être reléguée dans les comités techniques, enfermée dans le vocabulaire des pare-feu, des antivirus, des sauvegardes et des mots de passe. Cette époque est terminée. En 2026, le risque cyber n’est plus un sujet informatique. C’est un sujet de direction générale, de continuité d’activité, de souveraineté, de responsabilité juridique et même de survie économique.

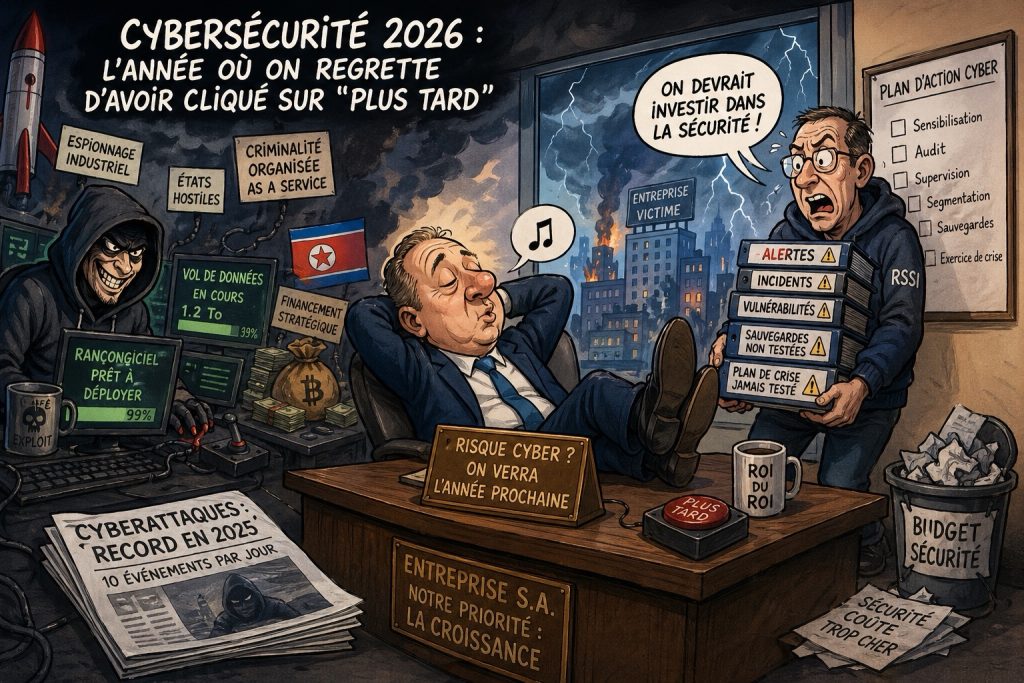

La France en a eu une confirmation brutale avec le dernier panorama de l’ANSSI. En 2025, l’Agence nationale de la sécurité des systèmes d’information a traité 3 586 événements de sécurité, soit près de dix par jour. Le chiffre est en baisse par rapport à 2024, année atypique marquée par les Jeux olympiques et paralympiques de Paris, mais il ne doit surtout pas rassurer. Car, dans le même temps, le nombre d’incidents confirmés reste quasiment stable : 1 366 incidents en 2025 contre 1 361 en 2024.

Ce que ces chiffres révèlent, c’est moins une explosion spectaculaire qu’une installation durable de la menace. Le cyber n’est plus une crise exceptionnelle. C’est devenu un état permanent du monde numérique.

Dans les grandes organisations, cette réalité se constate très concrètement. Les systèmes d’information sont devenus des architectures complexes, distribuées, interconnectées, dépendantes de multiples prestataires, d’applications historiques, de plateformes cloud, d’identités numériques, de flux externes et d’usages mobiles. L’exposition n’est plus seulement technique. Elle est organisationnelle.

La question n’est donc plus seulement de savoir si l’on dispose des bons outils, mais si l’entreprise sait réellement gouverner son risque numérique. Qui décide en cas d’incident ? Qui arbitre entre continuité d’activité et confinement ? Qui parle aux métiers ? Qui contacte les autorités ? Qui sait quelles applications doivent redémarrer en premier ? Qui a testé la restauration des sauvegardes ? Qui connaît les dépendances critiques ?

C’est à ce niveau que la cybersécurité change de nature. Elle quitte le registre du simple équipement pour entrer dans celui du management.

Les attaques récentes le confirment. L’affaire visant des responsables allemands via Signal montre que même les outils réputés sécurisés peuvent être contournés par l’ingénierie sociale, le phishing, la compromission d’usages ou la manipulation de confiance. La faille n’est pas toujours dans le chiffrement. Elle est souvent dans l’environnement humain qui l’entoure.

À l’autre extrémité du spectre, les vols massifs de cryptomonnaies attribués à des groupes nord-coréens rappellent que la cybercriminalité n’est plus seulement opportuniste. Elle peut devenir un outil de financement stratégique, utilisé par des États ou des structures proches d’États. On ne parle plus seulement de hackers isolés. On parle d’écosystèmes organisés, patients, professionnalisés.

Nous sommes entrés dans une zone grise où se croisent criminalité financière, espionnage industriel, renseignement diplomatique, sabotage, influence et guerre économique.

Pour les directions informatiques, cela impose un changement profond. Il ne suffit plus de faire fonctionner le système. Il faut le rendre défendable. Il ne suffit plus de déployer des solutions. Il faut organiser la résilience. Il ne suffit plus de répondre aux urgences. Il faut préparer l’entreprise à encaisser le choc.

Cette transformation demande une vision de terrain. Dans beaucoup d’organisations, les difficultés ne viennent pas d’un manque total de technologie, mais d’un empilement de solutions mal gouvernées, de responsabilités floues, d’une dette technique accumulée, de processus incomplets, de prestataires insuffisamment pilotés, de sauvegardes supposées fiables mais jamais vraiment éprouvées, ou d’une cartographie applicative incomplète.

La cybersécurité réelle commence souvent là : dans la connaissance exacte de ce que l’on possède, de ce qui est critique, de ce qui dépend de quoi, et de ce qui tombe si un maillon cède.

C’est moins spectaculaire qu’un discours sur l’intelligence artificielle ou la souveraineté numérique, mais c’est infiniment plus décisif. Une entreprise qui ne connaît pas ses actifs critiques ne peut pas se défendre correctement. Une entreprise qui ne maîtrise pas ses identités numériques laisse ouvertes ses portes les plus sensibles. Une entreprise qui ne teste pas ses plans de reprise découvre leur faiblesse au pire moment.

En 2026, la maturité cyber ne se mesurera donc pas seulement au budget dépensé, mais à la capacité réelle de l’organisation à décider, prioriser et réagir.

Les dirigeants devront accepter une vérité inconfortable : le risque cyber ne disparaît pas. Il se pilote. Il se réduit. Il se documente. Il se finance. Il se teste. Il se partage au bon niveau de gouvernance.

Cela suppose que la cybersécurité soit portée au comité exécutif, non comme une rubrique anxiogène, mais comme un enjeu de continuité d’activité. Il faut parler de risque financier, d’interruption de service, de responsabilité, de réputation, de conformité, de dépendance fournisseur, de souveraineté des données. C’est dans ce langage-là que le sujet devient audible.

Mais il faut aussi éviter l’autre piège : transformer la cybersécurité en doctrine paralysante. Une entreprise doit continuer à fonctionner, innover, se transformer, servir ses clients et ses utilisateurs. La sécurité ne peut pas devenir un empêchement permanent. Elle doit devenir une discipline d’architecture, de méthode et de responsabilité.

La bonne approche n’est pas de tout bloquer. Elle consiste à rendre les risques visibles, à hiérarchiser les priorités, à protéger ce qui est vital, à simplifier ce qui peut l’être, à automatiser ce qui doit l’être, et à entraîner l’organisation à réagir.

Car la crise cyber n’est pas seulement une affaire de technologie. C’est une épreuve de lucidité collective. Elle révèle les faiblesses cachées : décisions retardées, documentation absente, dépendances non assumées, prestataires trop libres, métiers insuffisamment associés, communication de crise improvisée.

À l’inverse, elle met en valeur les organisations qui savent travailler en mode transverse, avec une direction informatique capable de faire le lien entre technique, métiers, fournisseurs, direction générale et terrain opérationnel. Cette capacité de coordination devient un avantage stratégique.

En réalité, la cybersécurité moderne demande une qualité rare : la capacité à transformer la complexité en décisions simples.

Que protège-t-on d’abord ? Que peut-on arrêter ? Que doit-on maintenir coûte que coûte ? Quels accès sont réellement indispensables ? Quels risques accepte-t-on temporairement ? Quels risques refuse-t-on absolument ? Qui porte la décision ?

Ces questions ne sont pas secondaires. Elles font la différence entre une crise contenue et un effondrement désordonné.

2026 sera donc une année charnière. Non parce que les cyberattaques vont soudainement apparaître, mais parce que personne ne pourra plus prétendre les découvrir. Les signaux sont là. Les chiffres sont là. Les attaques sont documentées. Les modes opératoires sont connus. Les vulnérabilités humaines, techniques et organisationnelles sont identifiées.

La seule vraie faute serait désormais l’inaction.

Les entreprises qui aborderont la cybersécurité comme une contrainte réglementaire auront toujours un temps de retard. Celles qui la traiteront comme un sujet de gouvernance, de résilience et de responsabilité auront une longueur d’avance.

Car, au fond, la cybersécurité n’est pas seulement l’art d’empêcher une attaque. C’est la capacité à continuer d’exister quand l’attaque survient.

Et c’est bien là que se jouera 2026.

En savoir plus sur GDL T&C

Subscribe to get the latest posts sent to your email.

Leave a Reply

You must be logged in to post a comment.